#3 La guerre économique et les données d'entreprise : nos alliés nous espionnent aussi !

🏭 Vos données industrielles sont une cible ! 500 à 550 atteintes/an contre les entreprises françaises de défense — 80 % visant des PME. Et les menaces viennent aussi de nos alliés. Le rapport Plassard (AN, 2025) le dit noir sur blanc : les États-Unis figurent parmi les sources d'ingérence. 🎯

Il y a une phrase que l'on n'ose généralement pas prononcer dans les réunions de direction, parce qu'elle semble relever de la paranoïa : nos alliés nous espionnent !

Pas seulement la Russie.

Pas seulement la Chine.

Les États-Unis aussi !

Et ils le font, entre autres, par le biais des données numériques que nos entreprises leur confient chaque jour, souvent sans le savoir, parfois sans s'en inquiéter.

Ce n'est pas une opinion.

C'est ce qu'écrit, noir sur blanc, le rapport d'information sur la guerre économique présenté à l'Assemblée nationale le 16 juillet 2025 par le député Christophe Plassard : « Les ingérences étrangères les plus graves proviennent naturellement de la Russie et de la Chine ainsi que d'autres pays dont l'industrie de défense est concurrente de la nôtre, mais certaines proviennent aussi de pays qui sont nos alliés sur le plan géostratégique, en tête desquels les États-Unis. »

Cette phrase, dans un document parlementaire officiel, n'est pas une déclaration de rupture diplomatique.

C'est un constat de réalisme.

Celui que la compétition économique mondiale ne connaît pas d'alliances permanentes, et que les données numériques en sont devenues le terrain de jeu principal.

La guerre économique, une réalité chiffrée et documentée

La notion de guerre économique n'est plus réservée aux stratèges et aux think tanks spécialisés.

Elle s'est matérialisée dans des chiffres qui donnent le vertige.

En 2024, plus de 750 alertes ont été signalées contre des entreprises de la Base industrielle et technologique de défense (BITD) française, soit le double du nombre enregistré en 2020.

Les cyberattaques ont progressé de 15 % sur la même période, avec 4 000 incidents recensés par l'ANSSI.

En avril 2025, le général Philippe Susnjara, commandant de la Direction du renseignement et de la sécurité de la défense (DRSD), alertait sur une hausse de 50 % des attaques physiques et de 60 % des attaques cyber contre la BITD depuis le début de la guerre en Ukraine.

Ces chiffres ne décrivent pas un phénomène marginal ou exceptionnel.

Ils décrivent le fonctionnement normal de la compétition économique internationale au XXIe siècle.

Une compétition dans laquelle les données numériques sont devenues le premier actif stratégique des entreprises, et donc la première cible de leurs adversaires.

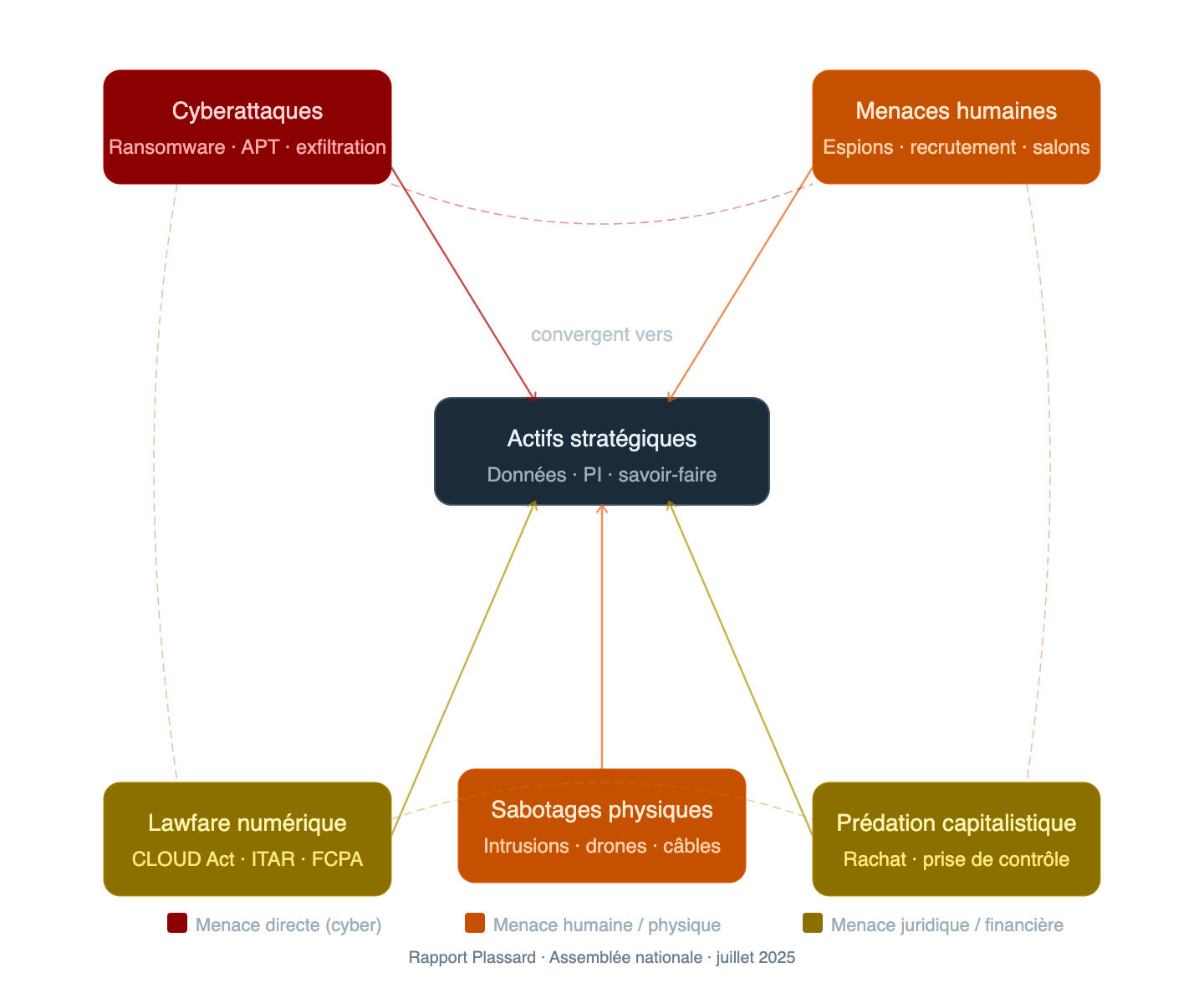

Les menaces sont protéiformes et viennent de partout

Le rapport Plassard dresse une cartographie des menaces qui dépasse largement la figure classique de l'espion russe ou du hacker chinois.

Les atteintes identifiées couvrent en réalité cinq dimensions distinctes, qui s'entrecroisent et se renforcent mutuellement.

Les menaces cyber

Ce sont les plus visibles et les plus quotidiennes.

Elles vont du ransomware — qui peut immobiliser une PME pendant des semaines, comme l'a documenté le rapport Plassard — aux opérations d'espionnage à long terme menées par des groupes étatiques.

Le rapport CERTFR-2025-CTI-001 de l'ANSSI identifie des acteurs comme Scattered Spider, Storm-0558 (affilié à la Chine), Nobelium (Russie) et Mango Sandstorm comme particulièrement actifs contre les infrastructures cloud et leurs clients.

Ces groupes ne visent pas seulement les grands groupes : ils ciblent délibérément les sous-traitants, dont les défenses sont plus perméables et dont les données — plans, prototypes, listes de fournisseurs — ouvrent des portes vers les maîtres d'œuvre.

Les menaces humaines

Elles viennent en deuxième.

La Chine s'appuie sur une loi de 2017 qui impose à tout citoyen d'assister le renseignement national, faisant potentiellement de chaque ressortissant chinois présent en France un vecteur d'information.

Le Guoanbu, l'équivalent de la DGSE chinoise, est doté d'environ 250 000 agents (en comparaison, la DGSE c'est 7200 agents).

Les organismes de recherche sont des cibles prioritaires, ainsi que les salons professionnels, les recrutements, les partenariats académiques.

Les menaces physiques

Les vols, intrusions et sabotages ont connu une accélération inquiétante.

Le ministre des Armées reconnaissait en juin 2024 que "en 2022 et 2023, une cinquantaine d'entreprises ont subi des intrusions, cambriolages, tentatives d'approches, soit une hausse de 25 % par rapport à 2021."

La DRSD relève également des survols croissants de sites sensibles par des drones.

Des cas de coupures de câbles sur des navires en construction et d'incendies volontaires sur des installations industrielles ont été documentés en 2024.

Le "lawfare"

L'utilisation du droit comme arme économique constitue la quatrième catégorie. C'est celle qui concerne le plus directement les données numériques.

Des lois comme le FCPA (Foreign Corrupt Practices Act), le Patriot Act, le Cloud Act ou l'ITAR permettent aux États-Unis d'exercer une pression sur les entreprises étrangères bien au-delà du cadre normal de la coopération judiciaire internationale.

Une note de la DGSI de janvier 2024 alerte sur des États qui utilisent des procédures d'audit pour contraindre des entreprises françaises à révéler des informations confidentielles, constituant autant de captations d'informations stratégiques au profit de puissances étrangères.

Les prises de contrôle capitalistiques

Elles constituent une menace à plus long terme mais potentiellement plus dévastatrice.

Une entreprise rachetée, c'est souvent l'accès à sa propriété intellectuelle, à ses carnets d'adresses, à ses savoir-faire et à ses données de manière totale et légale.

Eolane, producteur de cartes électroniques pour la défense, a été placé en redressement judiciaire en mars 2025 et racheté en grande partie par le groupe suisse Cicor.

Le tabou des alliés : ce que nos partenaires font vraiment

C'est sans doute la dimension la plus politiquement sensible du sujet, et celle qui est le plus directement connectée à la question de la souveraineté numérique.

La compétition économique entre alliés n'est pas une nouveauté.

Elle a été documentée depuis les années 1990 avec le programme Echelon d'interception des communications.

Elle a été confirmée par les révélations Snowden en 2013, qui ont établi que la NSA surveillait non seulement des chefs d'État alliés, mais aussi des entreprises industrielles européennes — notamment dans l'aéronautique et l'énergie.

Elle est aujourd'hui systématisée par un arsenal juridique que le rapport Plassard qualifie de "lawfare".

Didier Kayat, directeur général de Daher (groupe aéronautique et de défense) résume la situation avec une franchise rare dans le monde des affaires : "Avec les États-Unis, on ne parle pas d'espionnage industriel, mais leur arsenal juridique vise clairement à affaiblir la concurrence étrangère."

Pascal Andrei, directeur de la sécurité d'Airbus, est encore plus précis : "Lorsqu'on s'installe dans un pays, il faut être très vigilant aux lois nationales et à celles qui ont une portée extraterritoriale. Certaines de ces lois peuvent constituer un risque d'espionnage industriel."

Ces témoignages émanent de responsables de deux des fleurons industriels de la défense et de l'aéronautique française.

Leur lucidité sur le sujet contraste avec le silence fréquent des dirigeants de PME, souvent moins bien informés et moins bien équipés.

✏️ Le cas Airbus : quand un géant industriel tire la sonnette d'alarme

Airbus est l'entreprise qui, peut-être mieux que toute autre, illustre les enjeux concrets de la souveraineté numérique pour le secteur industriel.

Le groupe a engagé dès 2024 une démarche active de migration de ses données sensibles hors des infrastructures de Microsoft, cherchant une alternative cloud européenne.

La raison est explicite : les lois extraterritoriales américaines — Cloud Act, Patriot Act — sont incompatibles avec la protection des secrets industriels et de défense d'un groupe qui travaille sur des programmes d'armement classifiés et sur des technologies aéronautiques de pointe qui font directement concurrence aux offres américaines (Boeing, notamment).

En novembre 2025, Airbus a co-fondé l'European Sovereign Tech Industry Alliance (ESTIA) aux côtés de dix autres grandes entreprises européennes : Dassault Systèmes, Deutsche Telekom, Orange, OVHcloud, Sopra Steria, Schwarz Digits, A1 Digital, evroc, OpenNebula Systems et Telecom Italia.

L'objectif de cette alliance est d'obtenir une définition juridique claire du "cloud souverain" dans le futur Cloud and AI Development Act (CAIDA) européen, et de faire instaurer un principe de préférence européenne dans la commande publique pour le traitement des données sensibles.

Le fait qu'Airbus, dont la valeur boursière dépasse 100 milliards d'euros et dont les programmes comptent parmi les plus complexes du secteur, juge nécessaire de se mobiliser publiquement sur ce sujet dit quelque chose d'essentiel sur la réalité du risque perçu.

Ce n'est plus un débat théorique.

C'est une décision industrielle et stratégique concrète.

Les PME : le maillon faible et la cible prioritaire

Si les grands groupes comme Airbus ont les moyens de prendre conscience du risque et d'y répondre, la situation est radicalement différente pour les PME qui constituent pourtant l'essentiel du tissu de la BITD.

80 % des atteintes recensées visent des PME.

Cette concentration est logique.

Elles sont les sous-traitants des maîtres d'œuvre, elles détiennent des savoir-faire techniques très spécialisés et souvent exclusifs, et leurs défenses — humaines, organisationnelles, techniques — sont structurellement plus fragiles que celles des grands groupes.

Le paradoxe est que ces PME ont souvent une culture de la sécurité inversement proportionnelle à leur exposition.

La sécurité est très souvent vue comme un sujet secondaire, qui passe après le développement de l'entreprise.

De plus, ces entreprises présentent parfois des marges plus faibles, un endettement plus élevé donc une moindre capacité d'investissement.

De fait les ressources manquent, les compétences aussi.

Cette fragilité financière les expose donc à des offres de rachat étrangères qui peuvent constituer autant de prises de contrôle de savoir-faire stratégiques.

La loi de blocage de 1968, qui interdit en théorie la transmission d'informations stratégiques à des autorités étrangères sans passer par les voies officielles, reste mal connue de la grande majorité des PME concernées.

L'affaire de la PME Attax l'illustre concrètement.

Cette société française spécialisée dans les pièces détachées aéronautiques a expédié en 2023 une commande vers une société turque — Enütek Makina — qui l'a réexpédiée vers la Russie, vers une filiale de Promtech connue pour ses liens avec le complexe militaro-industriel russe.

Une chaîne de contournement parfaitement légale en surface, rendue possible par la méconnaissance des biens à double usage (BDU) et des circuits de réexportation sensibles.

✏️ Le lawfare numérique : quand le droit est une arme

Le concept de "lawfare" — contraction de "law" (loi) et "warfare" (guerre) — désigne l'utilisation du droit comme instrument de guerre économique.

Dans le domaine numérique, il prend une forme particulièrement insidieuse.

Les États-Unis disposent d'un arsenal juridique exceptionnellement étendu à portée extraterritoriale.

Les principales lois concernées sont :

Le Foreign Corrupt Practices Act (FCPA)

Il permet aux autorités américaines de poursuivre des entreprises étrangères pour des faits de corruption commis hors du territoire américain, dès lors que des transactions en dollars ont été utilisées.

L'International Traffic in Arms Regulations (ITAR)

Il soumet les technologies à double usage militaire-civil à un contrôle américain strict, y compris lorsque ces technologies ont été développées par des entreprises non américaines, si elles contiennent des composants d'origine américaine.

Le CLOUD Act et le Patriot Act

Déjà décrits dans un article de cette série, ils permettent l'accès aux données numériques d'entreprises étrangères hébergées chez des prestataires américains.

Tous ces instruments juridiques ont des effets documentés sur la compétition industrielle.

Plusieurs affaires emblématiques illustrent leur utilisation :

- la mise en examen d'Alstom pour corruption (qui a précédé et peut-être facilité le rachat de ses activités énergie par General Electric),

- les poursuites contre BNP Paribas,

- les procédures contre Airbus, qui a finalement accepté en 2020 un accord amiable de 3,6 milliards d'euros avec les autorités américaines, britanniques et françaises pour des faits de corruption.

D'après le rapport Plassard, il est désormais urgent que la France et l'Europe se dotent d'équivalents offensifs : un règlement de blocage européen renforcé, un label ITAR européen pour les technologies de défense, et une coopération active entre les États membres pour répondre aux pressions extraterritoriales étrangères.

Le numérique comme vecteur d'exposition involontaire

Ce qui a changé fondamentalement au cours de la dernière décennie, c'est que l'espionnage économique ne requiert plus nécessairement une action délibérée de l'adversaire.

Il suffit, dans bien des cas, que l'entreprise cible utilise des outils numériques soumis à des juridictions étrangères.

C'est le cœur du problème : une entreprise de la BITD qui stocke, par exemple, ses plans de conception sur un serveur Microsoft Azure, ses échanges commerciaux sur Gmail, ses communications internes sur Slack ou Teams, et ses données de production sur des solutions SaaS américaines, expose potentiellement l'ensemble de ces informations à une injonction des autorités américaines, sans qu'aucune cyberattaque ne soit nécessaire, sans qu'aucun espion ne soit impliqué.

La loi suffit !

Nicolas Leroy-Fleuriot, PDG de Cheops Technology, acteur français du cloud et de la cybersécurité, résume le danger de cette manière : "Toutes les données sensibles, cela varie selon les entreprises — savoir-faire, brevet, fichier clients, sourcing, prix d'achat — ne doivent plus être hébergées chez les Américains. Le Cloud Act est fait pour ça ! Nous aurons des affaires retentissantes dans les années qui viennent."

Cette prophétie n'est pas rhétorique.

La concurrence économique étant légalement considérée comme un enjeu de sécurité nationale par les agences américaines, les conditions légales d'une injonction visant des données industrielles concurrentes des intérêts américains sont théoriquement réunies, et le sont depuis 2018.

Ce que le rapport Plassard recommande et ce que cela implique pour les entreprises

Le rapport d'information sur la guerre économique formule 16 recommandations, dont plusieurs concernent directement la souveraineté numérique des entreprises.

Les plus significatives sont :

- La recommandation 8 préconise d'imposer des solutions françaises ou européennes pour le stockage et le traitement des données sensibles des entreprises de la BITD, en lien avec la doctrine SecNumCloud de l'ANSSI.

Une recommandation qui rejoint directement l'objet de cette série d'articles. - La recommandation 9 appelle à la création d'un règlement de blocage européen — une extension à l'échelle de l'UE de la loi de blocage française de 1968, pour doter l'Europe d'un outil de résistance collective face aux injonctions extraterritoriales étrangères.

- La recommandation 10 propose un label "ITAR européen", permettant de protéger les technologies duales européennes contre le contrôle extraterritorial américain exercé via l'ITAR.

Au-delà des recommandations institutionnelles, le rapport appelle à une prise de conscience collective des entreprises elles-mêmes — en particulier des PME — sur les risques réels de la guerre économique numérique.

Cette sensibilisation est aujourd'hui insuffisante, et le décalage entre le niveau de menace objectif et la perception qu'en ont les dirigeants reste considérable.

✏️ La commission d'enquête parlementaire : un regard depuis l'intérieur

La commission d'enquête de l'Assemblée nationale sur les dépendances numériques, créée en février 2026 et présidée par Philippe Latombe, a auditionné en mars 2026 le général Dominique Luzeaux, chargé de mission "transformation numérique" auprès du commandant suprême allié pour la transformation de l'OTAN.

Son témoignage devant la commission apporte une dimension supplémentaire au tableau : même au sein de l'Alliance atlantique, dont la cohésion repose sur le partage du renseignement et l'interopérabilité des systèmes, la question de la souveraineté numérique des nations membres est posée.

L'OTAN travaille à des architectures qui permettent à chaque nation de partager ce qu'elle choisit de partager, et de protéger ce qu'elle choisit de protéger.

C'est une reconnaissance implicite que même entre alliés, la confiance numérique a des limites et des conditions.

Cette nuance est essentielle : la souveraineté numérique n'est pas une posture anti-américaine ou anti-occidentale.

C'est une exigence de réalisme dans un monde où la compétition économique ne s'arrête pas aux frontières des alliances politiques et militaires.

Ce que les entreprises peuvent faire, dès maintenant

La réponse à la guerre économique numérique n'est pas de couper tous les liens avec les technologies étrangères.

C'est irréaliste, et ce serait économiquement suicidaire.

La réponse est de cartographier les données réellement stratégiques, celles dont la compromission aurait des conséquences irréversibles, et de leur appliquer des protections proportionnées à leur valeur.

Trois questions pratiques permettent de commencer cette réflexion :

Quelles sont vos données réellement critiques ?

Savoir-faire de fabrication, propriété intellectuelle, données clients stratégiques, informations sur les appels d'offres en cours, données financières sensibles.

Toutes n'ont pas le même niveau de criticité, et toutes ne méritent pas le même niveau de protection.

Où sont-elles hébergées ?

Un audit honnête des prestataires numériques utilisés par l'entreprise, messagerie, stockage, outils collaboratifs, ERP, CRM, révèle souvent que les données les plus sensibles sont hébergées chez des acteurs soumis au droit américain, sans que ce choix ait jamais été délibéré.

Quel est votre niveau d'exposition réel ?

Une PME qui travaille exclusivement pour le marché français, sans lien avec des programmes de défense, n'a pas le même profil de risque qu'un sous-traitant d'Airbus ou de Naval Group.

L'analyse du risque doit être proportionnée à l'activité réelle — ni alarmiste ni naïve.

La réponse à la guerre économique numérique n'est pas de s'enfermer dans une forteresse.

C'est de devenir un adversaire moins commode, en réduisant la surface d'exposition involontaire et en protégeant les actifs qui méritent réellement de l'être.

📌 En conclusion

La guerre économique numérique est une réalité documentée, chiffrée et en accélération.

Entre 500 et 550 atteintes sont recensées chaque année contre les seules entreprises de la BITD — 80 % d'entre elles visant des PME.

Les menaces ne viennent pas seulement de la Russie ou de la Chine.

Le rapport Plassard (Assemblée nationale, juillet 2025) l'établit explicitement : les États-Unis figurent parmi les sources d'ingérence économique, via un arsenal juridique — CLOUD Act, Patriot Act, ITAR, FCPA — qui n'est pas conçu pour faire la guerre mais qui produit des effets équivalents sur le plan de la compétition industrielle.

Le vecteur principal de cette exposition est devenu numérique : les entreprises qui hébergent leurs données stratégiques chez des prestataires soumis au droit américain y exposent potentiellement leurs secrets industriels, leurs propriétés intellectuelles et leurs avantages concurrentiels — sans qu'aucune cyberattaque ne soit nécessaire.

La réponse n'est pas l'autarcie numérique.

C'est une gestion différenciée des données par niveau de criticité, appuyée sur des prestataires dont la juridiction est compatible avec le niveau de protection requis.

Références

- Assemblée nationale, rapport d'information n°1757, Christophe Plassard, Guerre économique et sécurité de la BITD, 16 juillet 2025. assemblee-nationale.fr

- Portail de l'IE, PME de défense : une culture de la sécurité fragile, juin 2025. portail-ie.fr

- Theatrum Belli, Guerre économique : rapport d'information parlementaire du 16 juillet 2025, juillet 2025. theatrum-belli.com

- Econostrum, Entreprises de défense : espionnage, cyberattaques, des menaces en hausse selon un rapport parlementaire, août 2025. econostrum.info

- Portail de l'IE, général Philippe Susnjara, déclaration sur les attaques contre la BITD, avril 2025.

- Sébastien Lecornu, cité dans le rapport Plassard, Assemblée nationale, juillet 2025, p. 18.

- ANSSI, Rapport CERTFR-2025-CTI-001 — État de la menace informatique sur le cloud computing, février 2025. cyber.gouv.fr

- Cybermalveillance.gouv.fr, Rapport d'activité 2025, mars 2026. cybermalveillance.gouv.fr

- Cybermalveillance.gouv.fr, Baromètre national de la maturité cyber des TPE-PME, 2e édition, décembre 2025. cybermalveillance.gouv.fr

- Usine Digitale, Souveraineté numérique : pourquoi Airbus, Dassault Systèmes, Orange, OVHcloud et 7 autres champions européens font alliance, novembre 2025. usine-digitale.fr

- Usine Nouvelle, Copies d'appareils, espionnage, cyberattaques — dans l'aéro, tous les coups sont permis, janvier 2024. usinenouvelle.com

- Le Journal des Entreprises, "Nous aurons des affaires d'espionnage retentissantes dans les années qui viennent", Nicolas Leroy-Fleuriot, novembre 2025. lejournaldesentreprises.com

- RM3A Cybersécurité, Bilan des cyberattaques en France 2024-2025, janvier 2026. rm3a.fr

- Commission d'enquête de l'Assemblée nationale sur les dépendances numériques, audition du général Dominique Luzeaux (OTAN), 18 mars 2026. assemblee-nationale.fr

- DG Trésor / Ministère des Armées, Situation financière des entreprises de la BITD, Trésor-Éco, n°384, mars 2026. tresor.economie.gouv.fr

- Sénateur Jean-Marie Bockel, rapport sur la cyberdéfense, 2012.

- Usine Nouvelle, Les États-Unis, super espions de l'industrie, 2013 (référence historique). usinenouvelle.com